この記事でわかること

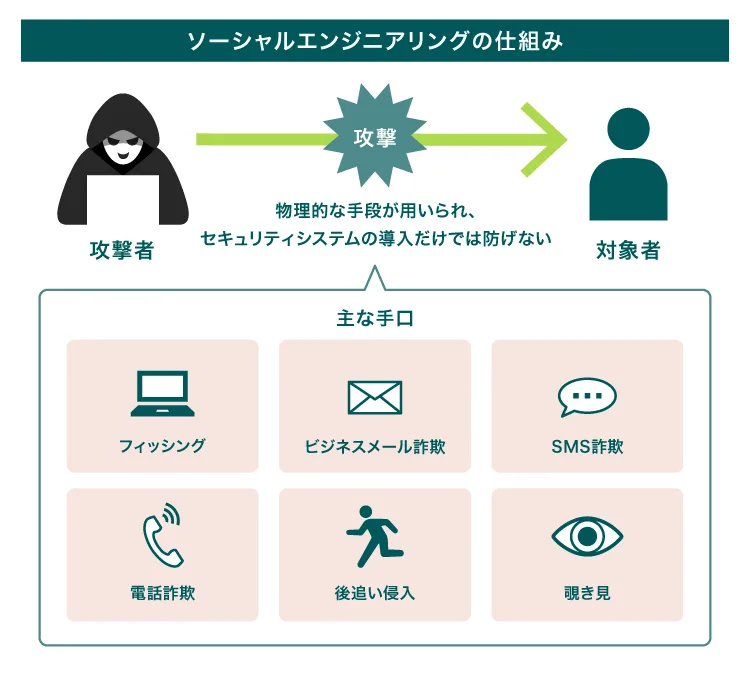

- ソーシャルエンジニアリングとは:システムの弱点ではなく、「人の心理的な隙やミス」を突いて機密情報を盗み出す攻撃のこと。

- 主な手口:偽メールで騙す(フィッシング)、上司や取引先になりすます(BEC)、背後から画面を盗み見る(ショルダーハッキング)など。

- 有効な対策:「物理的な侵入防止」「社内ルールの徹底」に加え、従業員の意識を高める教育と、万が一に備えた「EDR(端末監視システム)」の導入が不可欠。

これからのセキュリティ強化に役立つ資料を公開中

急速に進むDXや生成AIの登場によって複雑化する企業のIT環境を踏まえ、近年重要性が増すセキュリティトレンド「ゼロトラスト」の基本と「生成AIとそのリスク」を中心に、今の時代に必要なセキュリティ対策をわかりやすくまとめています。

ソーシャルエンジニアリングとは、人を標的として、情報窃取やセキュリティ侵害などの不正行為を行う攻撃手法のことです。

システムの脆弱性だけではなく、人の心理や行動習慣を突かれることから、どんなに強固なセキュリティシステムを導入しても、万全とは言えません。

ソーシャルエンジニアリングの手口は近年巧妙化しており、企業にとって深刻な脅威として注目を集めています。

今回は、ソーシャルエンジニアリングの基本事項から、攻撃の手口や被害事例、組織が取るべき具体的な対策をわかりやすく解説します。

ソーシャルエンジニアリングとは?

ソーシャルエンジニアリングとは、人の感情や行動を狙うサイバー攻撃のことです。

わかりやすくまとめると、ハッキングが「システムの脆弱性」を狙うのに対し、ソーシャルエンジニアリングは「人の脆弱性(心の隙)」を狙う攻撃と言えます。

例えば、以下のような攻撃は、すべてソーシャルエンジニアリングに該当します。

- 同僚や上司、取引先を装って情報を引き出す

- 人の不安や焦りを煽ってマルウェアをダウンロードさせる

- 警戒心のない人の背後からパスワードを盗み見る

これらの攻撃は、人を標的にし、恐怖や緊急性といった人の心理・行動を利用するため、システムのセキュリティ強化だけでは防ぎきれないのが特徴です。

情報処理推進機構(IPA)の「情報セキュリティ10大脅威 2025(組織)」にも、ソーシャルエンジニアリングの攻撃手法がランクインしており、その危険性が幅広く認知されています。

主な目的

ソーシャルエンジニアリングの主な目的は機密情報の窃取や金銭奪取です。

企業のパスワードやアカウント情報といった重要な情報を盗んだり、攻撃者へ送金させたりすることを目的としています。

ただし、ソーシャルエンジニアリングの目的は攻撃者の立場や思想によってさまざまです。

中には、対象の企業や組織に損害を与えることを目的に、攻撃が行われる場合もあります。

攻撃者の傾向

ソーシャルエンジニアリング攻撃は、その手法に一定の傾向があります。

下の表にソーシャルエンジニアリングの攻撃者の主な傾向と、詳細をまとめました。

| 攻撃者の主な傾向 | 詳細 |

|---|---|

| 信頼性の高い人物になりすます | 取引先や同僚・上司、公的機関などになりすましてアプローチしてきます。 さらに、過去のメールを参考に、当人しか知り得ない情報を開示することで、あたかも本人であるかのように装います。 |

| 人の不安や焦りを煽る | メールのタイトルや本文に以下のような、開封や対応を急かす文言を含め、不安や焦りを煽ります。 ・至急確認をお願いします ・重要なお知らせ ・緊急連絡 |

| 積極的な行動をとる | まるでそこにいるのが当然であるかのように、身分や服装を大胆に偽装して侵入してきます。 例えば、清掃業者を装って組織内に入り込み、堂々とゴミ箱を漁って情報収集するケースもあります。 |

ソーシャルエンジニアリングの攻撃は、「この人が言っているなら大丈夫だろう」「急いで対応しないと大変だ」「まさかこの人が不審者のはずはないだろう」といった心理的な隙を狙ってくることが特徴です。

ソーシャルエンジニアリングの攻撃の手口

ソーシャルエンジニアリングには数多くの攻撃の手口があります。

適切に対処できるよう、あらかじめ理解しておくことが重要です。ここでは、代表的な攻撃手口を解説します。

フィッシング

フィッシングとは、攻撃者が政府機関や金融機関などの正規組織を装い、メールやSNSといった通信手段を使用して、個人情報や認証情報をだまし取る手口です。

偽サイトのリンクから情報を入力させたり、マルウェアが仕込まれた添付ファイルを開かせたりするよう仕向けます。

フィッシングの中でもさまざまな手口があり、その特徴によって以下のような種類に分類されます。

スピアフィッシング

スピアフィッシングは攻撃の対象者を絞った手口です。

通常のフィッシングは不特定多数をターゲットにしますが、スピアフィッシングは特定の人物や組織を対象とします。

より機密性の高い情報の窃取を目的に、攻撃対象者に合わせたアプローチがとられるため、成功率が高く、被害が深刻化しやすいことが特徴です。

ホエーリング

ホエーリングは経営層や役員層を狙う攻撃です。

ホエーリング(鯨漁)の名前の通り、大物を狙った攻撃となっており、通常のフィッシングよりも巧妙な手口が使われます。

例えば、対象者の所属企業や役職に加え、趣味などのプライベートな情報をリサーチした上で攻撃を仕掛けてくることも珍しくありません。

そのため、経営層や管理職にはより高度なセキュリティトレーニングが求められます。

SMSによる詐欺(スミッシング)

スミッシング(SMS+フィッシング)は、SMSを悪用して偽の通知やリンクを送り、個人情報の入力や不正送金を促す手口です。

「配送状況の確認」や「口座に異常がある」など、身近で現実味のある文言で不安を煽り、偽サイトに誘導します。

スマートフォン利用者を中心に被害が増加しているため、短縮URLや不審なリンクは開かない、公式アプリや正規サイトから確認するなどの習慣付けが重要です。

電話による詐欺(ビッシング)

ビッシング(ボイス+フィッシング)は、攻撃者が上司や公的機関を装って電話をかけ、パスワードや認証コードなどの情報を聞き出す手口です。

攻撃者は窃取した情報を用いて金銭を騙し取ろうとします。親しげな口調または威圧的な態度で信頼を得て、即時対応を求めるケースが多く見られます。

怪しいと感じた場合は一度電話を切り、正規の連絡先に折り返して確認すると、なりすましかどうかを判断しやすくなります。

ビジネスメールによる詐欺(BEC)

ビジネスメールによる詐欺(BEC:Business E-mail Compromise)は、攻撃者が経営者や取引先など組織の重要人物になりすまし、従業員にメールで不正送金を指示する手口です。

メールの送信元は正規のIPアドレスやドメインとなっていることが多く、悪意のあるソフトウェア(マルウェア)も使用されないことから、セキュリティシステムで検出されにくい特徴があります。

また、「至急対応」や「秘密厳守」といった文言をタイトルや本文に含めて、相手に冷静な判断をさせないように誘導します。

単純に人を騙して送金させようとする手口のため、従業員の意識向上が最も重要な対策となります。

口実による詐欺(プリテキスティング)

プレテキスティングは、攻撃者が「もっともらしい理由(プリテキスト)」をでっち上げ、機密情報を引き出す手口です。

攻撃者は信頼できる人物を装い、対象者に心理的な警戒心を持たせないようにします。

その上で「人事調査」や「セキュリティ確認」などを口実に、従業員の個人情報や顧客データを聞き出すことが特徴です。

こうした手口に騙されないよう、機密情報の共有時には、社内での承認プロセスの活用や本人確認を徹底することが求められます。

後追いして施設に侵入する(テイルゲーティング)

テイルゲーティングは、社員や来訪者の後を追って無断で施設内に侵入する物理的な攻撃手法です。

ピギーバックとも呼ばれています。捏造または拾得した社員証の使用や、清掃員・配送業者などの関係者を装って入館するケースもあります。

テイルゲーティングの目的は、端末の盗難や内部システムへの直接アクセスです。施設内を偵察する、従業員のノートパソコンや機密ファイルを盗むなど、物理的な活動も行います。

対策として、入退室ゲートの二重扉化や監視カメラの運用、従業員に対する「他人を同伴しない」意識の徹底が必要です。

覗き見する(ショルダーハッキング)

ショルダーハッキングは、公共の場で、背後から端末の画面を覗き見し、パスワードや重要情報を盗み取る手口です。

主にカフェや電車内などで、パソコンやスマートフォンを利用する場面で狙われます。

ショルダーハッキングでは、画面だけでなく、手元のキーボードも見られている可能性に注意しなければなりません。

対策としてプライバシーフィルターの使用や、パスワード入力時に周囲を確認することが効果的です。

また、社外での作業は必要最小限に留めましょう。

ゴミ箱をあさる(トラッシング)

トラッシングは、企業のゴミ箱から廃棄書類やメディアを回収し、機密情報を収集・悪用する手口です。

主に印刷した会議資料や手書きメモ、USBメモリなどが狙われます。

被害を防ぐには、紙資料はシュレッダーで細断し、電子媒体は破壊・消去を徹底する必要があります。

また、情報廃棄に関する社内ルールを整備し、清掃業者への管理契約を明文化することも有効です。

利用サイトに不正プログラムを挿入する攻撃(水飲み場攻撃)

水飲み場攻撃とは、対象者が頻繁にアクセスする正規サイトに、不正なプログラムであるマルウェアを仕込み、訪問したユーザーの端末を感染させる手口のことです。

肉食獣(攻撃者)が獲物を狙うのは、草食動物が集まる水飲み場(対象者が日常的に利用するサイト)であるということに由来して、この名前がついています。

特定の業種や企業を狙うケースが多く、マルウェアの感染後は、攻撃者による端末の遠隔操作や機密情報の窃取が行われることもあります。

サイト運営者側の脆弱性対策とアクセス元端末のセキュリティ対策の両方が求められます。

ソーシャルエンジニアリングによる影響や被害リスク

ソーシャルエンジニアリングによる影響や被害は、企業の存続やブランド価値を揺るがす深刻なものになります。

仮にたった一人の従業員が騙されるだけでも、企業の情報資産や顧客データが悪意のある第三者に渡ってしまうのです。

情報管理がずさんと見なされれば、最悪の場合、損害賠償請求などが発生するリスクもあります。

こうした被害は、ただシステムの復旧をすれば問題が解決するわけではありません。

原因の調査をはじめ、被害の公表や社内の再発防止策の策定など、長期的な対応コストが発生します。

そのため、ソーシャルエンジニアリングは単なる情報漏えい事件ではなく「経営リスクそのもの」として捉え、早期の対策と従業員教育を徹底することが重要です。

ソーシャルエンジニアリングの事件事例

ここからは、ソーシャルエンジニアリングの具体的な事件事例を見ていきましょう。

個人情報の漏洩

ソーシャルエンジニアリングのビジネスメール詐欺の手口による被害事例です。

ある国内大手機関では、2015年に職員が実在する取引先を装った偽メールを開封し、ウイルスの仕込まれた添付ファイルを実行したことで、マルウェアに感染しました。

内部担当者が気付かないうちにLANシステムを通して情報窃取が行われ、結果として、氏名や生年月日などの個人情報約125万件が外部に漏えいしています。

被害後には、システム停止や原因調査、再発防止策の策定などに多大なコストが発生しました。報道機関などでも取り上げられ、組織の信頼を揺るがす深刻な事態となりました。

偽の請求書への支払い

大手航空会社Aでは、2017年に2件のビジネスメール詐欺攻撃を受け、合計で約3億8,000万円が騙し取られました。

攻撃者は実際の取引先を装って偽の請求メールを送信。正規の請求書の改訂版として、同様の書式で振込先のみを変更した請求書を作成するなど、担当者との通常のやり取りを模倣した巧妙な手口が使われたため、担当者もその内容を信用してしまったと言います。

本件は典型的なビジネスメール詐欺による手口であり、セキュリティシステムをすり抜け、ソーシャルエンジニアリングの深刻さを浮き彫りにしました。

SNSアカウントの乗っ取り

2020年には、ソーシャルエンジニアリング攻撃によって、SNSの運営会社とその利用者が被害を受けています。

攻撃者はSNSの運営企業の従業員に対して、電話によるスピアフィッシング攻撃を仕掛けて、特定の従業員のみに権限が与えられているユーザー管理ツールの認証情報を詐取。

正規の端末からアクセスして不正検知を回避し、内部システムに侵入しました。

結果的に、攻撃者は複数のSNSアカウントを乗っ取ってフォロワーに対して偽の投資勧誘メッセージを拡散したり、データを不正にダウンロードしたりしています。

乗っ取られたアカウントには、著名人や公式アカウントも含まれており、大きな話題となりました。

企業のソーシャルエンジニアリングへの対策方法

ソーシャルエンジニアリングは、人の心の隙を狙う攻撃のため、システム面のセキュリティ対策だけでは不十分です。

システム面に加えて、「ヒト」「モノ」の多層防御で対策をすることが求められます。

ここでは、企業向けのソーシャルエンジニアリング対策3つと、実践に役立つチェックリストを紹介します。

物理的なセキュリティの強化

物理的なセキュリティの強化は、ソーシャルエンジニアリングの初期侵入を防ぐのに有効です。

オフィスやサーバールームへの入退室管理を厳格にし、ICカードや顔認証などを組み合わせて不正侵入を防止します。

また、オートロックでの施錠や監視カメラで記録を残せば、内部不正の抑止も期待できます。

さらに、来訪者の管理ルールを設け、不要な立ち入りを防ぐことが組織の情報資産を守ることにつながります。

社内のセキュリティルールの整備

社内に明確なセキュリティルールを整備することで、人的ミスや不注意による情報漏えいの防止を期待できます。

セキュリティルールを日常業務に落とし込めるよう、以下のような具体的な行動指針を示すことが重要です。

- 電話でパスワードを求められた場合は必ず折り返して本人確認を行う

- 機密文書は必ずシュレッダーで処理する

- 外出時は端末の盗難防止と自動ロックの設定を徹底する

単にルールを策定するだけでなく、チェックリスト化や定期的な振り返りなどによって、全従業員が遵守できる仕組みを構築しましょう。

従業員教育の徹底

従業員教育は、ソーシャルエンジニアリング対策で最も力を入れたいポイントです。

その理由は、従業員が脅威を理解し、自ら防御行動を取れるようになることがソーシャルエンジニアリングへの最大の対策だからです。

定期的にセキュリティ研修を実施して、機密情報の扱い方や攻撃の兆候を見抜くポイントを再確認しましょう。

その際に、疑わしいメールや電話、来訪者への対応方法を実践形式で伝えることが、組織全体の防御力向上につながります。

セキュリティ担当者向けチェックリスト

以下にセキュリティ担当者向けのチェックリストをまとめました。企業のソーシャルエンジニア対策としてご活用ください。

- 人的対策

・定期的に従業員を対象としたセキュリティ研修を実施している

・セキュリティルールが業務に適用されている

・メールの送信元アドレスやドメインを確認している

・相手が「上司」「取引先」を名乗っても裏付け確認を行っている - 組織的対策

・添付ファイルやリンクを不用意に開かないルールがある

・不明な送信者からのメールを報告・隔離できる体制がある

・パスワード・認証コードなどを電話口で伝えないルールがある

・SNSを使ったなりすまし・DM詐欺の事例を社員が認識している - 物理的対策

・従業員の外出時はデバイスの盗難防止や自動ロックが徹底されている

・入退室管理はIDカードと本人確認付きで運用されている

・施設の出入り口に防犯カメラを設置している

・ゴミ箱の書類をシュレッダー処理している - 自己防衛対策

・SNS上で「生年月日・勤務先・家族構成」などを公開していない

・SNS上での業務・内部情報の投稿を制限している

・SNSアカウントの共有を制限している

現時点での企業の情報セキュリティの対策状況を網羅的に把握するなら、情報処理推進機構(IPA)が公表している「5分でできる!情報セキュリティ自社診断」も併用するとよいでしょう。

基本対策、従業員の対策、組織の対策という3つのカテゴリーで診断を進められ、最終的な点数に応じて最適な対策方法を検討できます。

セキュリティ対策の包括的な対応策

ソーシャルエンジニアリングはサイバー攻撃の1手法に過ぎません。

より包括的なセキュリティ対策を講じるのであれば、最新のセキュリティシステムを導入することをおすすめします。

例えば、アンチウイルスソフトを始めとするエンドポイントセキュリティが代表的です。

エンドポイントセキュリティは「パソコン」「モバイルデバイス」などのエンドポイント(端末)を守るためのセキュリティ製品群です。

特に、マルウェアの不審な振る舞いを検知し、アラートを通知してくれる「EDR」は多くの企業で採用されています。

EDRの中には、脅威からの切断・駆除まで対応可能な製品も存在することが特徴です。近年はリモートワークの普及で、社外で端末を利用するシーンも多くみられます。

こうした状況の中、サイバー攻撃から組織を守るにはEDRの導入が効果的でしょう。

EDRの機能や仕組みの詳細はこちらの記事で解説しています。あわせてご覧ください。

TD SYNNEXのセキュリティソリューション

TD SYNNEXでは、高度な検知や対応により、脅威・攻撃を阻止するセキュリティソリューションの導入を支援しています。

導入支援や運用設計を含めた万全なサポート体制を整えており、組織の規模や業務内容に合わせた最適な構成のご案内が可能です。

社内のセキュリティ対策強化に向けて製品導入をご検討の方は、以下のページもご覧ください。

Symantec製品ラインナップ

Symantecは1982年にアメリカで創業以来、サイバーセキュリティ分野で世界的なシェアを誇る企業です。製品はパソコンやスマートフォン、サーバーなどあらゆるデバイスの脅威の保護のため、AIによるデータ分析も活用し、高度な標的型攻撃を検出・ブロックすることが特徴です。

これからのセキュリティ強化に役立つ資料を公開中

従来の境界型防御だけでは、複雑化するIT環境を守り切ることは困難です。最新トレンドである「ゼロトラスト」の重要性と、急速に普及する「生成AIのリスク」を軸に、企業が今取り組むべき実戦的なセキュリティ対策をまとめました。ぜひ貴社のリスク管理にお役立てください。

Carbon Black製品ラインナップ

Carbon Blackは、2011年にアメリカ国家安全保障局(NSA)のホワイトハッカーチームのメンバーによって創設され、EDR製品の先駆者と言われています。

製品はセキュリティオペレーションセンター(SOC)向けに設計されており、サイバー攻撃の分析や対処の効率化に役立ちます。

EDR選定で迷ったらこれ!検討に役立つ無料資料

サイバー攻撃の高度化を背景に、なぜEDRが現代のセキュリティに不可欠なのかを解説します。

また、最新トレンドや製品選定の重要ポイントを整理し、Carbon Blackソリューションの提供価値についても紹介します。ぜひ貴社のEDR選定にお役立てください。

まとめ

ソーシャルエンジニアリングは、「人の心理や行動」を突く攻撃です。

被害を防ぐには、システム強化だけでなく、従業員一人ひとりの意識改革や教育、物理的な対策が欠かせません。

物理的なセキュリティ管理、明確な社内ルール、そして継続的なトレーニングを組み合わせることで、初めて多層的な防御が実現します。

この機会にぜひ、社内のセキュリティ意識を見直し、ソーシャルエンジニアリング対策が十分かどうかを確認しましょう。